Ciberseguridad

Soluciones y servicios para Seguridad TI, Seguridad del Negocio y Cumplimiento

- Home

- Ciberseguridad

Qué es ABAST Cyball 360º

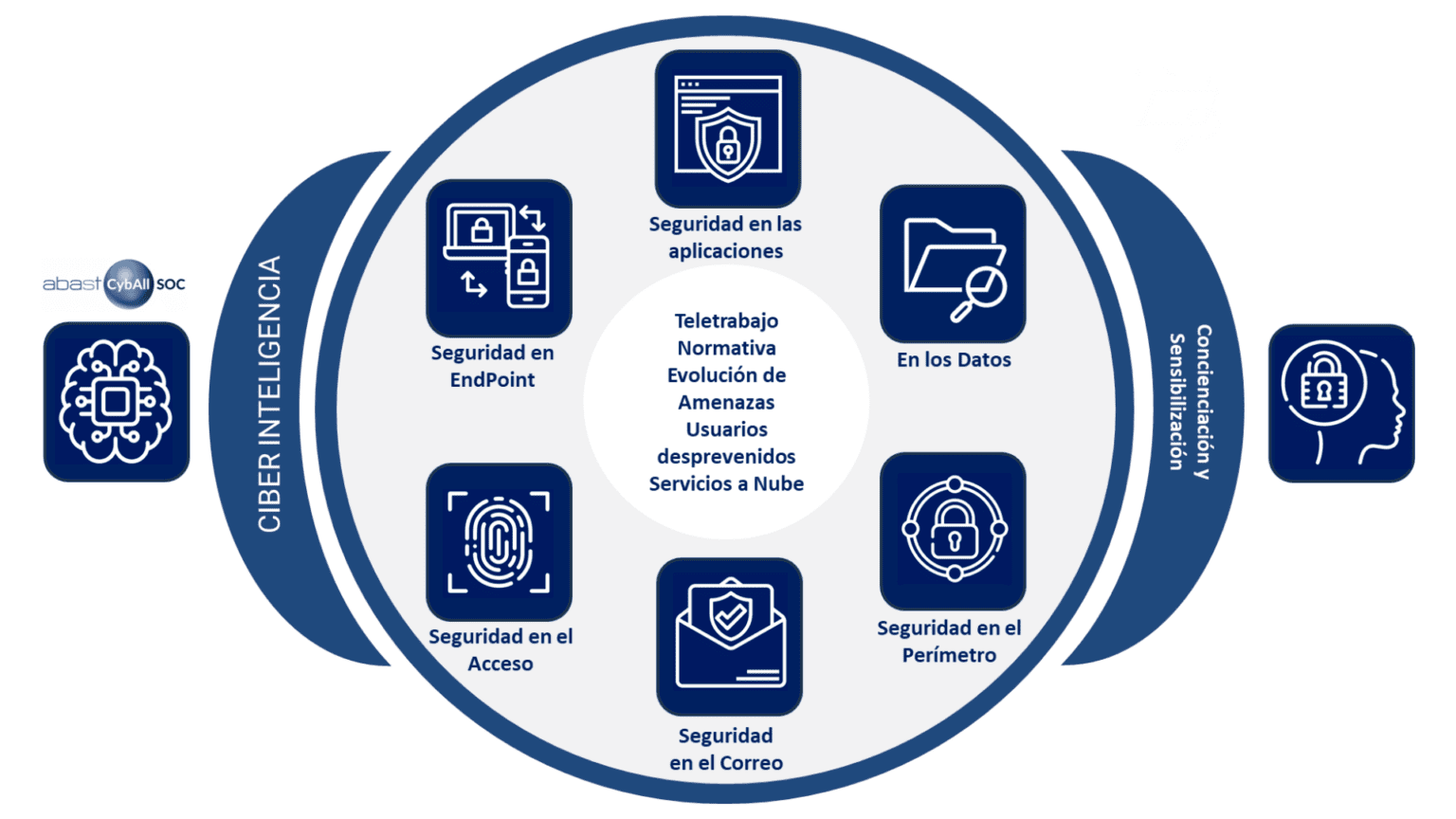

ABAST Cyball 360º, integrando la seguridad bajo una única visión

Estrategia de Ciberseguridad

Alcanzar el estado del Arte en ciberseguridad

- Plan Maestro y Framework estratégico de Ciberseguridad

- Gobierno de Ciberseguridad

- Tratamiento del Riesgo vs Análisis Coste/Beneficio

- Business Continuity Plan

Riesgo y Cumplimiento

Gestión del Ciberriesgo y Cumplimiento Normativo

- Planes Directores de Seguridad

- Gestión del riesgo de terceros (Third Party)

- Cumplimiento Normativo y Legal

- Gobierno y Reporting (Estratégico, Táctico y Operativo)

Capacitación y Concienciación

Cyber Academy – Sensibilización a las personas

- Evaluación y plan de concienciación

Iniciativas de Concienciación (Cursos, Píldoras Gamificación, Vídeos…) - Phishing as a Service

Seguridad IT

Protección y Prevención

Seguridad cloud/hybrid IT

Ciberseguridad en infraestructuras TI en la nube, on premise o híbridas

- Consultoría estratégica para la securización de entornos Cloud e Infraestructuras

- Monitorización de compliance integrable con los proveedores Cloud

- Soporte de Azure, AWS, Google Cloud

Seguridad OT/ICS

Ciberseguridad en entornos industriales

- Strategy & Assessment en entornos OT

- Proteger el entorno Industrial

- Detección y Respuesta

- Plan de pruebas para la recuperación del entorno OT

Cyber EndPoint

Protección y prevención de los dispositivos

- Protección del puesto final

- Detección y Prevención de amenazas avanzadas (APT) con mayor facilidad basado en soluciones tipo EDR/XDR

Cyber Perímetro

Protección de tráfico de internet e interno

- Control Granular del tráfico perimetral o interno (Firewall)

- Canal Seguro entre sedes (VPN)

- Uso seguro, automatizado y optimizado de enlaces WAN (SDWAN)

- Protección de ataques de denegación de servicio o día cero

Seguridad en aplicaciones y correo

Desarrollo Seguro del

Software

- Guías de Desarrollo Seguro.

- Servicios de herramientas *AST (SAST, DAST).

Protección de Datos

Protección de Datos y cumplimiento normativo

- Transformación del modelo operativo para la protección de Datos

- Concienciación a los responsables para el uso correcto de los datos

- Detección de sinergias y eficientes el uso de los datos

Detección, Respuesta & Recuperación

Gestión de Amenazas e Incidentes

MDR / SOC & SIEM Services

- Monitorización de la Seguridad 24×7, 365 días al año

- Detección de Amenazas e incidentes

- Respuesta automática a los incidentes

- Prevención de brechas de seguridad

- SIEM gestionado

Ciberseguridad Proactiva

Prevención

- Threat Hunting. Caza de vulnerabilidades proactiva entornos externos al cliente

- Red Team y Blue Team

- Threat Intelligence. Identificación de Actividad maliciosa contra el cliente.

- Análisis de Vulnerabilidades

- Auditorías de Seguridad

Casos de éxito Área Ciberseguridad

Grupo IFA confía en los servicios de ciberseguridad gestionada CybAll SOC de Abast

Audens Group confía en ABAST CyballSOC by Cyrebro para reforzar la seguridad de sus datos y sistemas

NOEL ALIMENTARIA mejora su plan de seguridad con la ayuda de ABAST

Condis mejora la seguridad de sus sistemas con Fortinet

Mejora de la seguridad en el Ayuntamiento de Viladecans

CSI mejora la seguridad de sus sistemas

ONO protege contra ataques a sus sistemas virtualizados

La Mutua de los Ingenieros proteje los datos personales

Servicios destacados

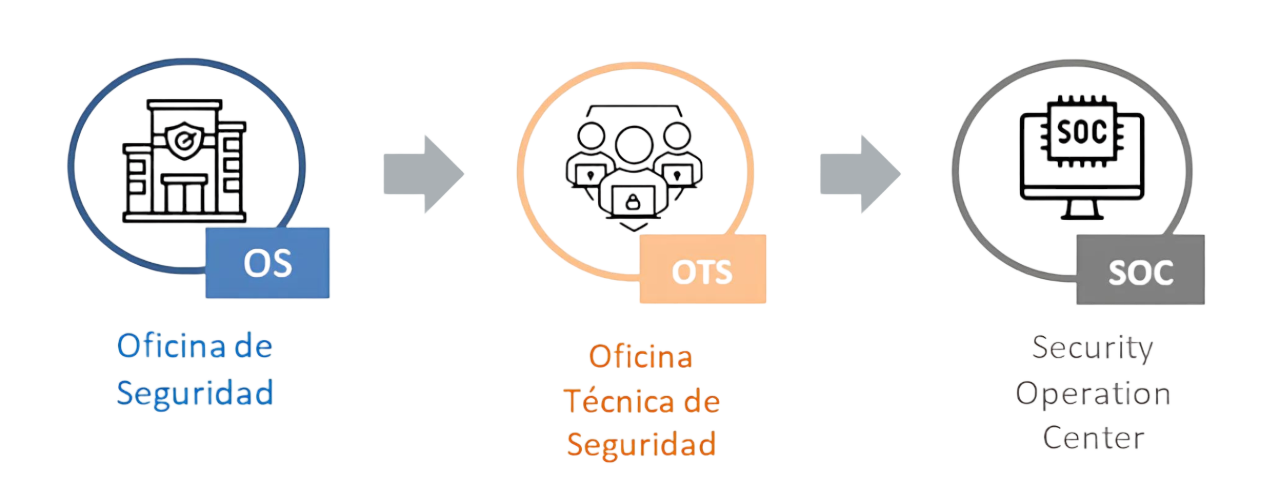

Oficina Técnica de Seguridad

La seguridad de la información es un estado deseado, siempre dinámico, al que nunca se puede pretender dar un enfoque reactivo. Abast, entiende la Seguridad como un servicio permanente donde analizamos no sólo los hechos acaecidos sobre los sistemas de información, sino también los riesgos existentes para el negocio, en un ciclo continuo de mejora. El Servicio de la Oficina Técnica de Seguridad de Abast, permite a nuestros clientes focalizarse en su negocio y contar con un equipo especializado en Ciberseguridad y Cumplimiento a su disposición.

CYREBRO – La primera plataforma SOC interactiva basada en la nube

CYREBRO es una plataforma unificada de ciberseguridad en la nube que permite centralizar todas las alertas que generan las múltiples herramientas de seguridad que utilizan las organizaciones, facilitando la monitorización y gestión de dichas alertas por medio de un sistema de mando centralizado que ofrece una rápida detección y respuesta ante amenazas. Saque provecho de lo que ha invertido en soluciones de seguridad, transformando el caos de información y alertas, en información que se muestra de forma clara, ordenada y unificada.

ProSOC – Security Operations Center (SOC) as a Service

ABAST y Proficio se han aliado para incluir los servicios Gestionados de Detección y Respuesta (MDR) de Proficio dentro de la oferta global de servicios y soluciones de Ciberseguridad ABAST CYBALL. ProSOC, la solución de SOC as a Service de Proficio, permite disfrutar de los servicios de un Centro de Operaciones de Seguridad de primer nivel de forma mucho más rentable y libre de preocupaciones que la opción de poner en marcha y mantener un SOC propio.

Security Advisor – DPO Assistant

La entrada en vigor del nuevo Reglamento General de Protección de Datos (GDPR) ha introducido la figura del DPO – Data Protection Officer, cuyo nombramiento es obligatorio en determinados tipos de organizaciones y altamente recomendado en el resto. El DPO será la persona encargada de ejercer funciones preventivas y proactivas relacionadas con el GDPR, supervisando, coordinando y divulgando la política de protección de datos de la organización.

Concienciación de empleados en Ciberseguridad

El 80% de los ciberataques que afectan a las empresas tienen origen en sus propios empleados. Los departamentos de TI implementan soluciones de seguridad capaces de hacer frente a muchas amenazas, pero no es posible minimizar los riesgos sin un plan de capacitación, concienciación y educación de los usuarios.

Adecuación para el cumplimiento del GDPR

El Reglamento General de Protección de Datos (GDPR) ha sido diseñado para armonizar las leyes de privacidad de datos de todos los países europeos y defender la privacidad de los datos de los ciudadanos de la Unión Europea.

SGSI basado en ISO 27000

ISO 27000 proporciona, a partir de un análisis enfocado a riesgos, un modelo para la creación, implementación, funcionamiento, supervisión, revisión, mantenimiento y mejora de un Sistema de Gestión de la Seguridad de la información (SGSI).

Hacking Ético / Tests de Intrusión

El objetivo de las auditorias de seguridad, conocidas como “Hacking Ético”, es comprobar los niveles de seguridad reales de los sistemas de información y elaborar un plan de acción en base a recomendaciones que reduzcan o eliminen los riesgos asociados a las vulnerabilidades detectadas.

Oficina de Seguridad

La oficina de seguridad tiene como objetivo principal gestionar la adecuación, implantación, monitorización y mejora de los controles de seguridad, así como de las obligaciones y riesgos asociados.

ABAST le ofrece la posibilidad de externalizar una parte o la totalidad de estos servicios .

Plan de Contingencia de TI

A medida que las organizaciones dependen más y más de la tecnología, la disponibilidad de los servicios de TI es imprescindible para su supervivencia. Esta disponibilidad se consigue mediante la definición e implementación de un Plan de contingencia para garantizar su rápida recuperación.

Plan de Continuidad de Negocio

Los puntos clave de la Gestión de la Continuidad del Negocio (BCM) son: Entender el contexto en el que opera el negocio, entender los productos y servicios críticos, entender con qué barreras o interrupciones se puede encontrar y entender cómo la organización continuará posteriormente con su actividad.

Soluciones destacadas

Be12 Databank

La plataforma más segura y privada para compartir sus archivos digitales. Mantenga segura su información y comunicación con la suite Be12 Business que ofrece cifrado de extremo a extremo de una forma totalmente transparente para el usuario.

Trend Micro Deep Discovery Inspector

Trend Micro Deep Discovery Inspector es un dispositivo de detección frente a amenazas avanzadas que proporciona visibilidad e inteligencia de toda la red, a fin de detectar tanto ataques dirigidos como amenazas avanzadas y responder a ellas.

VPN SSL con Pulse Connect Secure

Gracias a la tecnología líder de Pulse Secure, cualquier necesidad de acceso remoto se puede realizar de una manera simple y segura permitiendo a cualquier empleado acceder a cualquier aplicación desde cualquier dispositivos en cualquier lugar del mundo.

Fortiweb – Web Application Firewall

Fortiweb, la familia de soluciones WAF de Fortinet, ofrecen protección multicapa para las aplicaciones web y XML y otras funcionalidades adicionales como balanceo de carga que le permitirán mejorar la seguridad y el rendimiento de sus aplicaciones.

Trend Micro TippingPoint

TippingPoint es un Sistema de Prevención de Intrusiones de última generación (Next-Generation IPS) que actúa en línea y en tiempo real para defender los datos críticos y las aplicaciones de ataques avanzados sin que afecte al rendimiento y a la productividad.

Trend Micro Deep Security

Trend Micro Deep Security es una solución que proporciona seguridad a todo el ámbito de los servidores, ya sean físicos, virtuales o Cloud. Perfectamente integrada en entornos virtuales, ofrece una protección completa, adaptable y extremadamente eficiente (sin agentes).

Next Generation Firewalls (NGFW)

Los Next Generation Firewalls (NGFW) son cortafuegos que han evolucionado incorporando muchas otras funcionalidades de seguridad como Anti-malware (anti-virus, anti-spyware, anti-spam), IPS (Sistema de Prevención anti Intrusiones), VPN (Red Privada Virtual), entre otras.